数据库期末复习

第一章 绪论

1.四个基本概念

- 数据(data)

- 数据库(DB)

- 数据库管理系统(DBMS)

- 数据库系统(DBS)

2.数据模型的组成

-

概念模型

-

逻辑模型和物理模型

- 逻辑模型主要包括网状模型、层次模型、关系模型等。

- 物理模型是对数据最底层的抽象,描述数据在系统内部的表示方式和存取方法,在磁盘或磁带上的存储方式和存取方法。

数据模型三要素:数据结构、数据操作、数据约束。

3.三种主要数据库模型

都是逻辑模型。

-

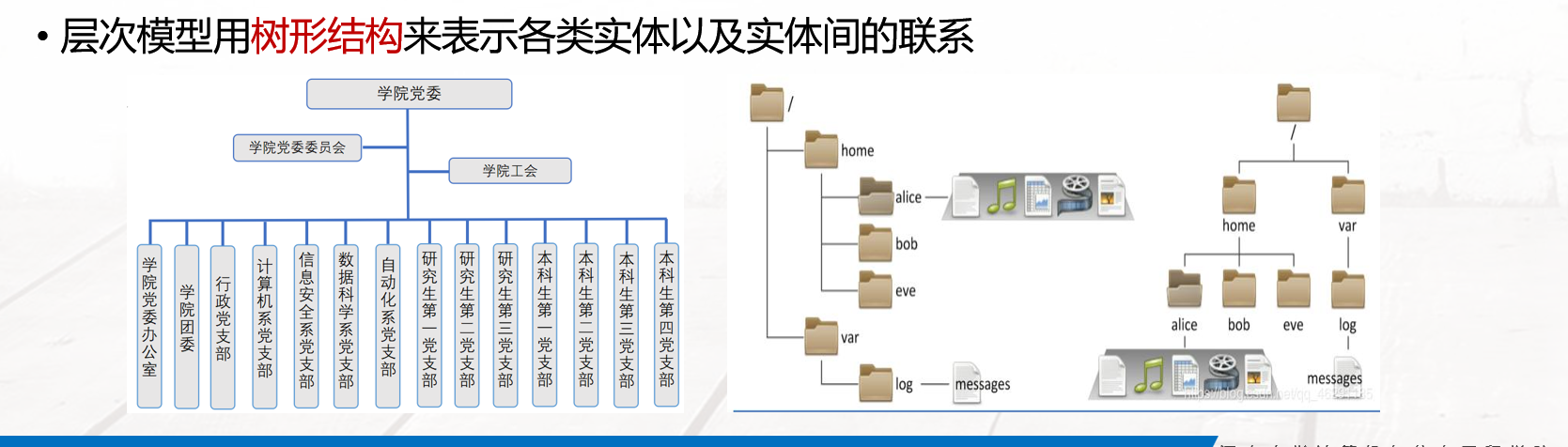

层次模型

-

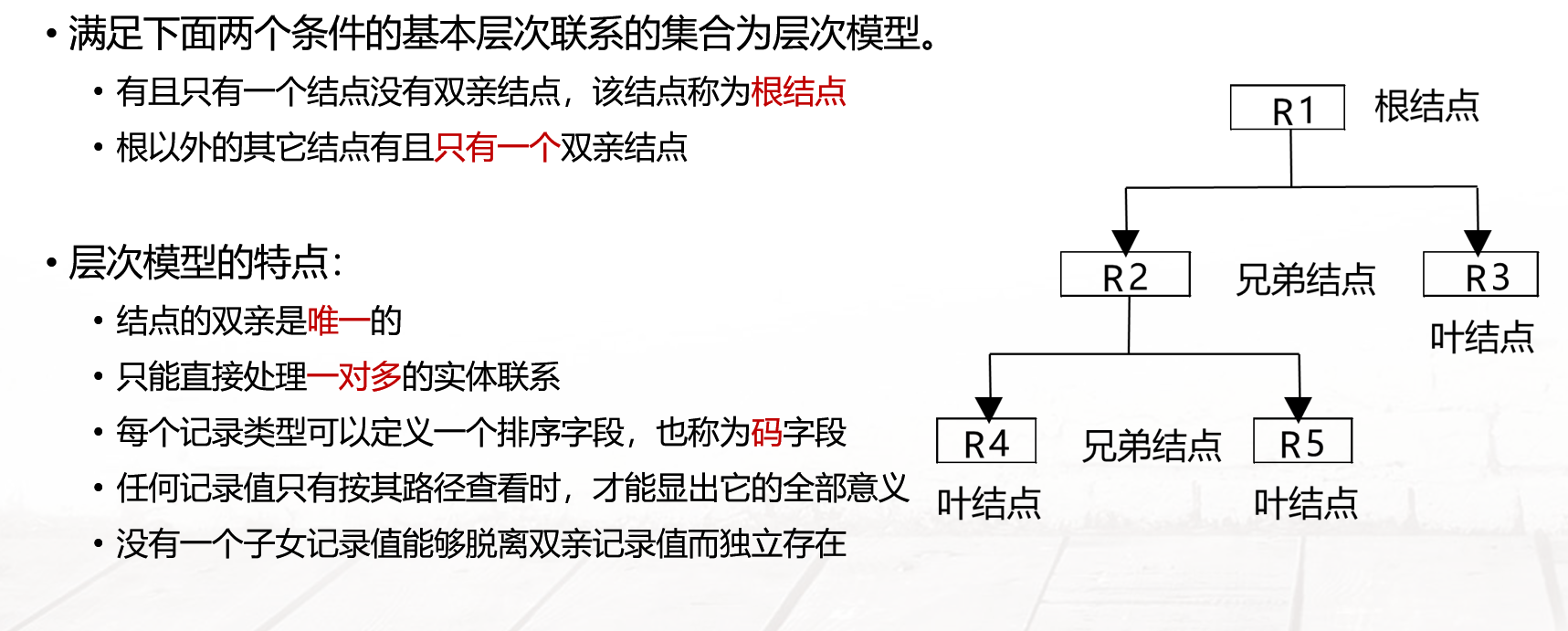

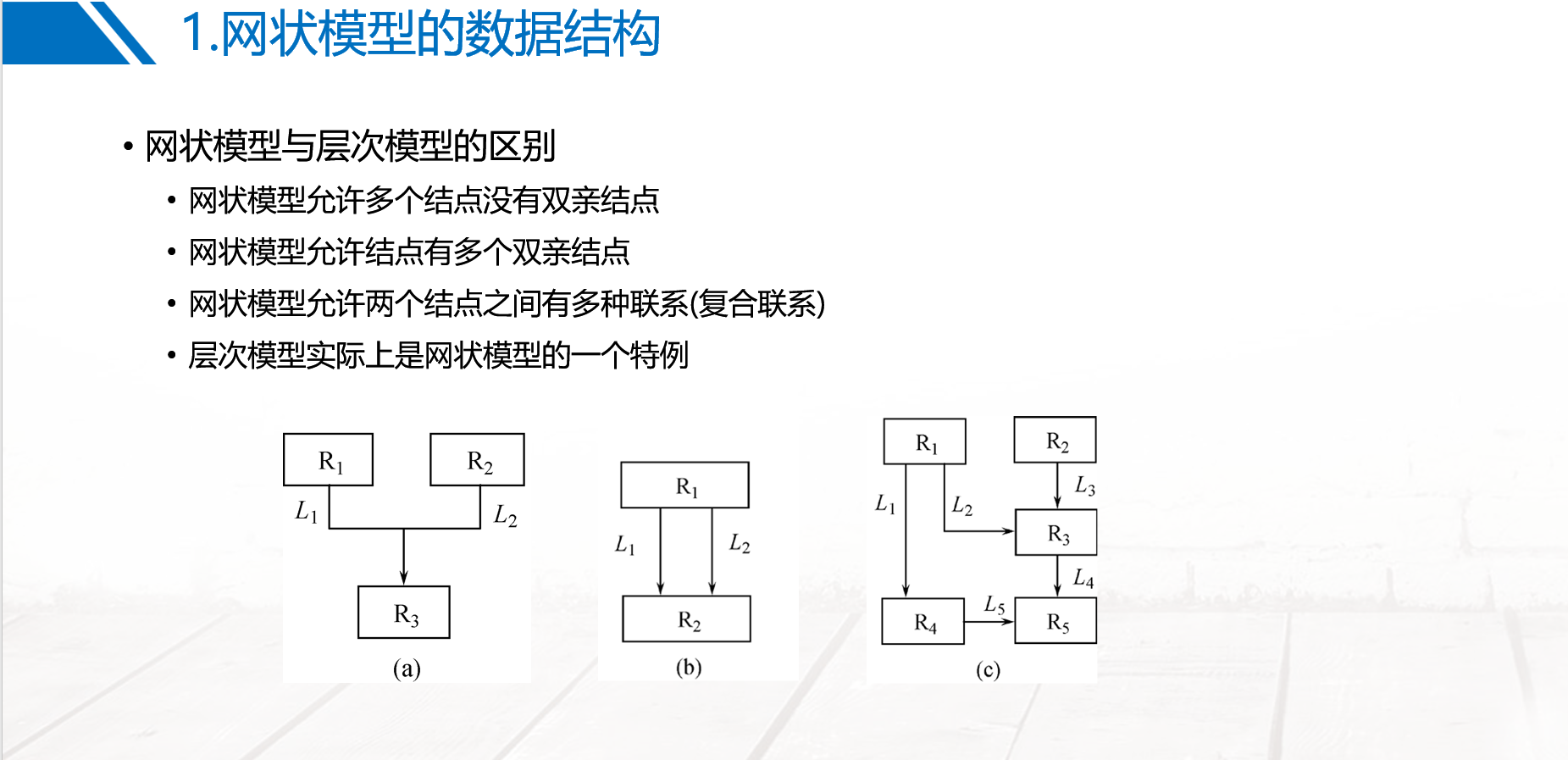

网状模型

-

关系模型

4.数据库系统三级模式和二级映像

-

外模式(又称为用户模式)

-

模式(又称为逻辑模式或者概念模式)

-

内模式(又称为物理模式)

外/模 保证逻辑独立性 模/内保证物理独立性

第二章 关系数据库

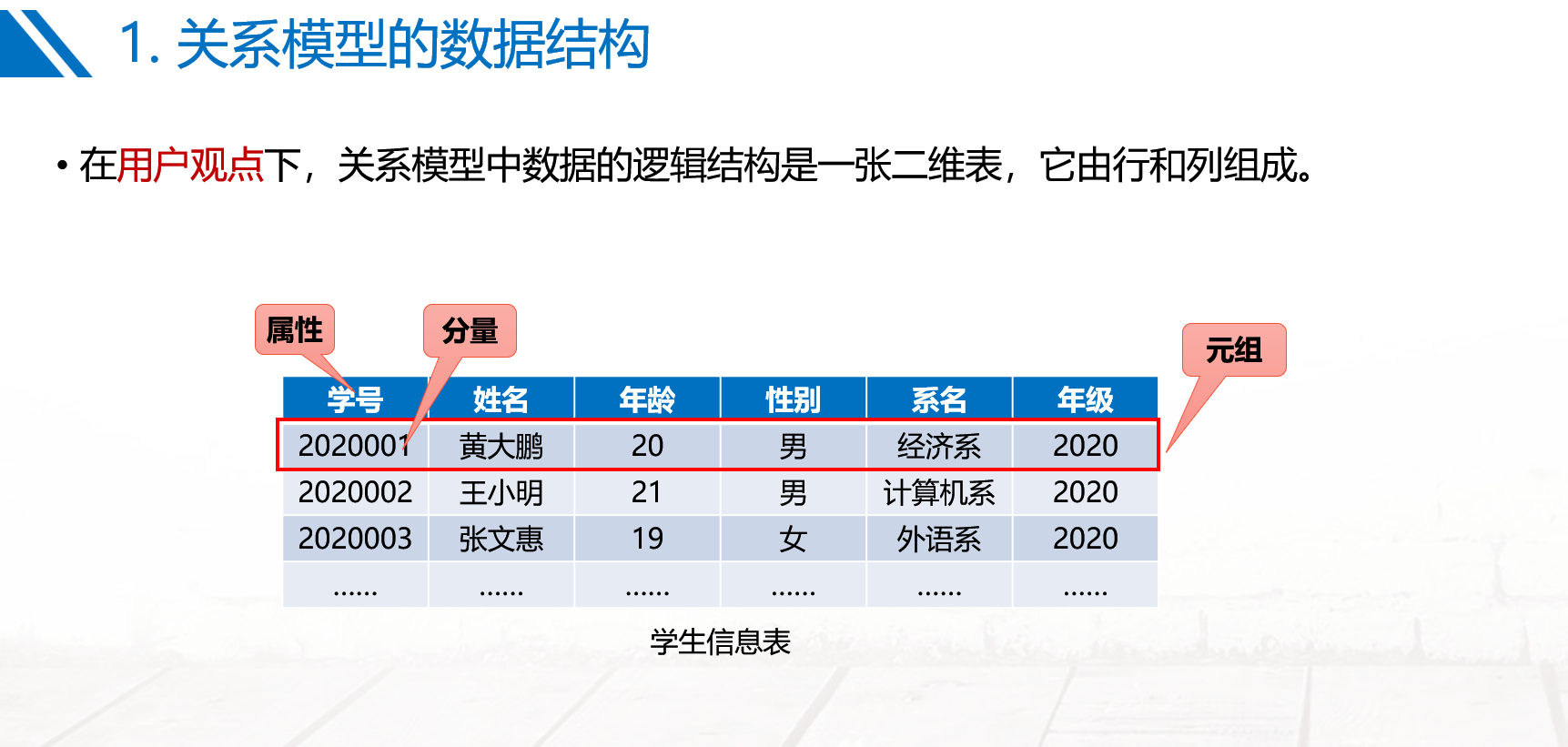

1.关系数据库的基本特征

一般是七个

- 元组(行)个数是有限的——元组个数有限性。

- 元组(行)均不相同——元组的唯—性。

- 元组(行)的次序可以任意交换——元组的次序无关性。

- 元组(行)的分量是不可分割的基本特征——元组分量的原子性。

- 属性(列)名各不相同——属性名唯—性。

- 属性(列)与次序无关,可以任意交换——属性的次序无关性。

- 属性(列)的分量具有与该属性相同的值域——分量值域的统—性。

2.关系的完整性约束

-

实体完整性

-

参照完整性

-

用户定义的完整性

3.关系代数运算

-

关系代数运算

并、差、交、笛卡尔积、投影、选择、连接、除

-

基本运算

并、差、笛卡尔积、投影、选择

-

交、连接、除

可以用5种基本运算来表达

引进它们并不增加语言的能力,但可以简化表达

第三章 SQL

1.SQL的主要功能

2.基本表的定义、删除与修改

3.索引的概念和特点

4.插入、删除、修改、查询数据

第四章 数据库的安全性

1.什么是数据库的安全性

数据库的安全性是指保护数据库以防止不合法使用所造成的数据泄露、更改或破坏。

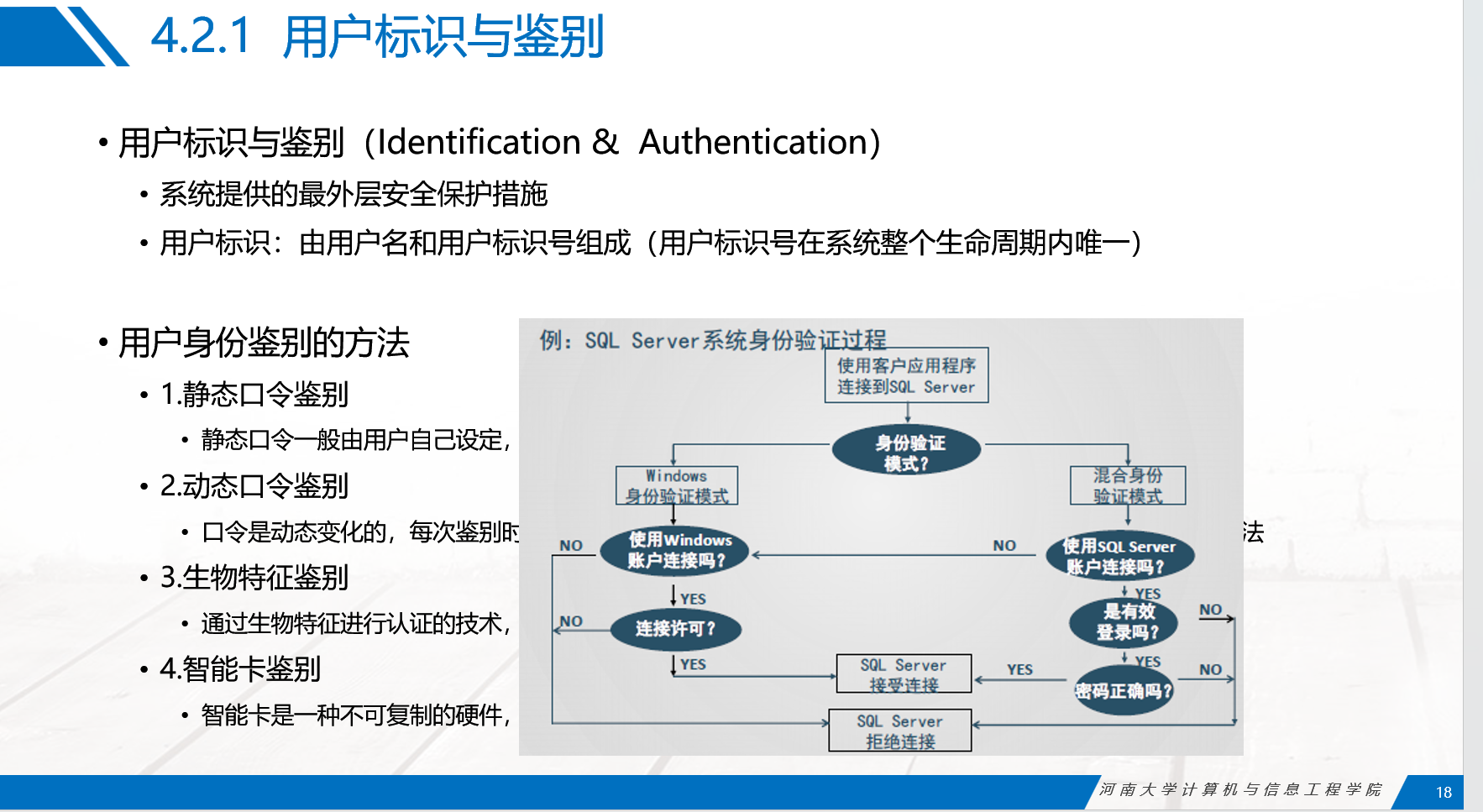

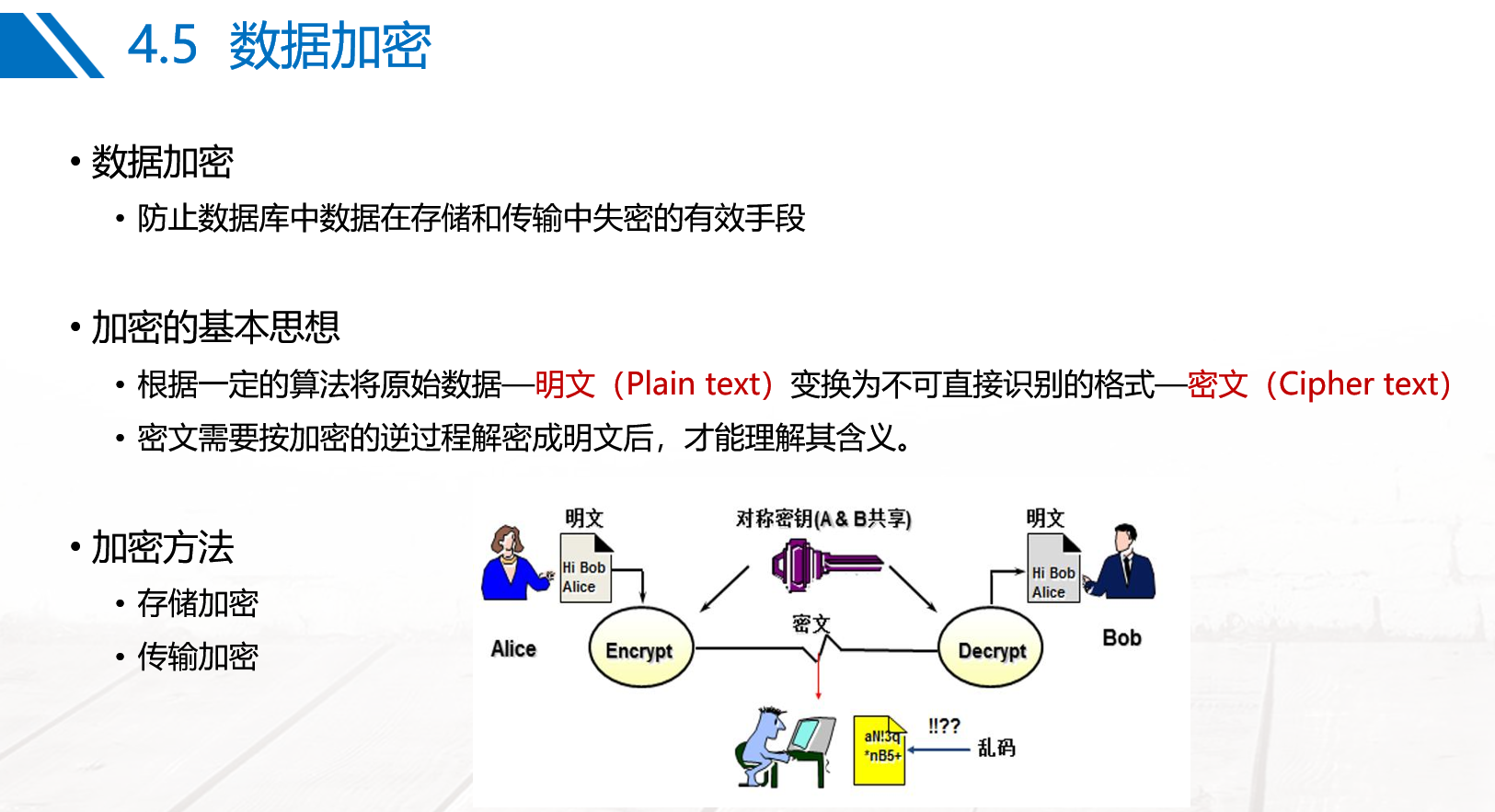

2.实现数据库安全性的技术和方法

-

用户标识鉴定(身份鉴定)

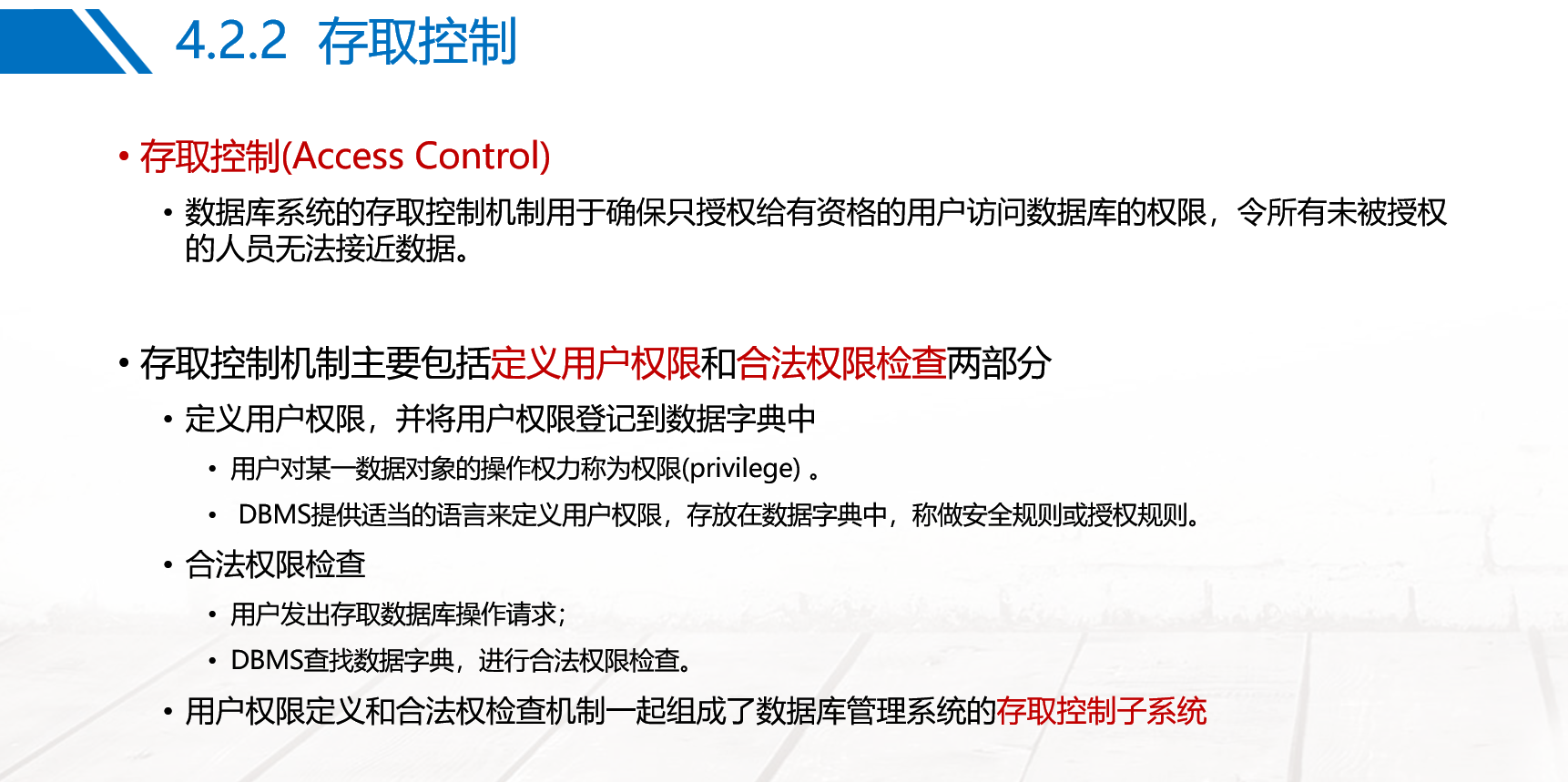

-

存取控制:自主存取控制和强制存取控制

-

审计

-

数据加密

-

视图

第五章 数据库完整性

1.什么是数据库的完整性

数据库中完整性(Integrity)是指数据的正确性和相容性,防止错误的数据进入数据库。

- 正确性:符合现实世界语义。

- 相容性:符合逻辑。

2.关系数据库管理系统完整性实现的机制

-

实体完整性

-

参照完整性

-

用户定义完整性

第六章 关系数据理论

1.函数依赖的基本概念

-

平凡的函数依赖

-

- X->Y,但Y包含于X

-

非平凡的函数依赖

-

- X->Y,但Y不包含于X

2.完全函数依赖、部分函数依赖、传递函数依赖

-

完全函数依赖

-

- 整个属性组是码,且任意属性组的真子集不能构成码。

-

部分函数依赖

-

- 存在属性组的真子集能构成码。

-

传递函数依赖

-

- 在同一个关系模式中存在A->B,B->C,这就能推出来A->C,为传递函数依赖。

3.候选码、主码

- 候选码:函数完全依赖于属性

- 超码:函数依赖于属性(完全部分均可)

- 主码:选定一个候选码作为主码

- 全码:整个属性组是码

- 外码:属性或属性组X不是当前关系模式的码,是另一个模式的码

4. 1NF、 2NF、 3NF、 BCNF、 4NF的含义

-

1NF

-

- 每个分量必须是不可分的数据项。

- 第一范式就是无重复的列。

-

2NF

-

- 每一个非主属性完全依赖于任何一个候选码。

- 第二范式就是每一行被码唯一标识。

-

3NF

-

- 每一个非主属性既不传递依赖于码,也不部分依赖于码。

- 第三范式要求一个数据库表中不能包含其他表中已包含的非码信息。

- 仍可能存在插入异常和删除异常。

-

BCNF

-

- 每一个决定因素都包含码。

- 判断是否为BCNF:

(1)找出每一组关系的决定因素。

(2)找出候选码(可能是好几组候选码)。

(3)判断每一个决定因素是否都包含码(包含其中一个候选码就行)。

-

4NF

-

- 在BCNF基础上消除了多值依赖。

第七章 数据库设计

数据库设计的过程

第八章 数据库编程

存储过程的概念和特点

- 特点:

- 增加性能

- 运行效率高

- 可保证数据的安全性和完整性

- 降低网络的通信量

- 方便实施企业规划

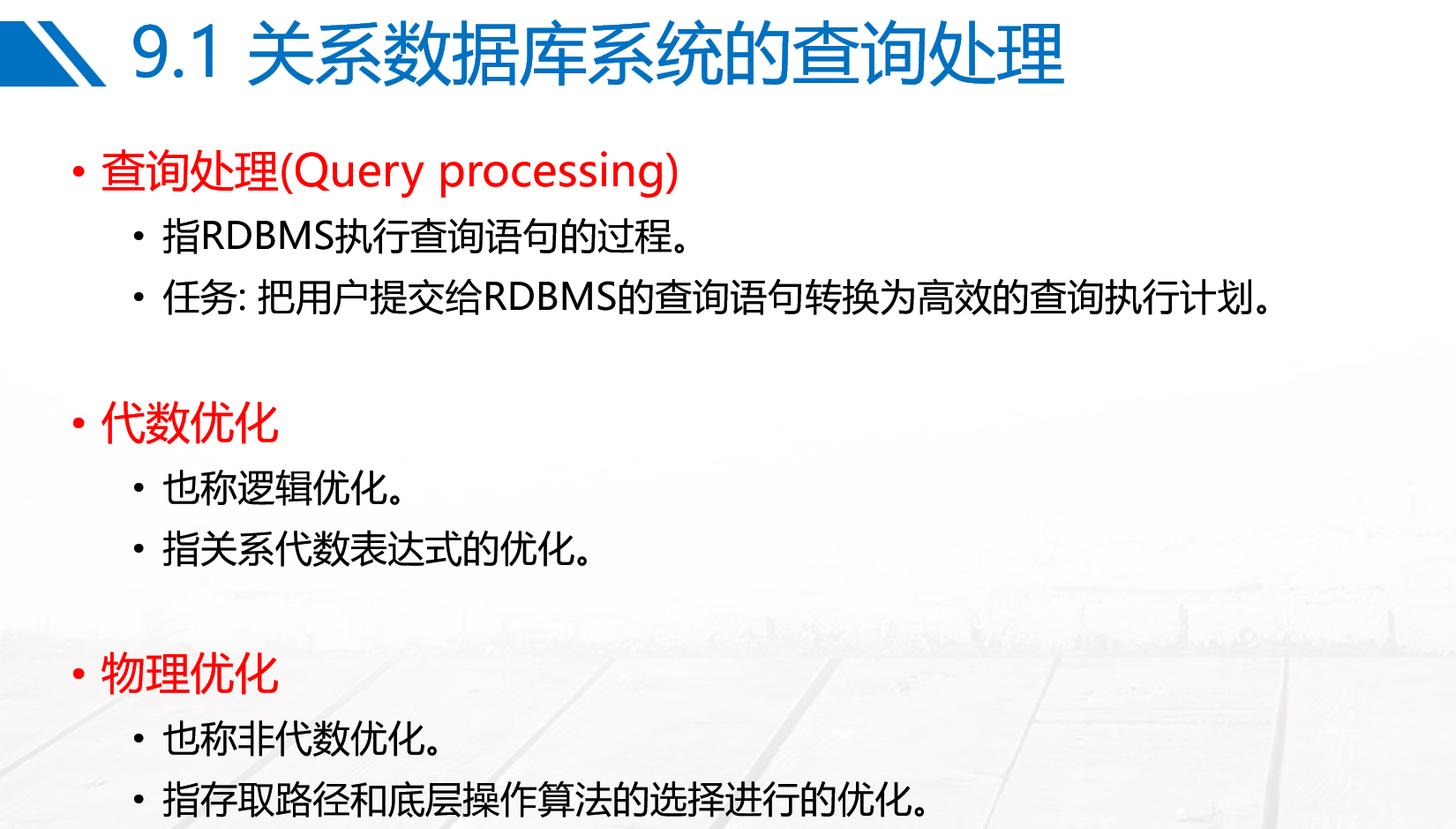

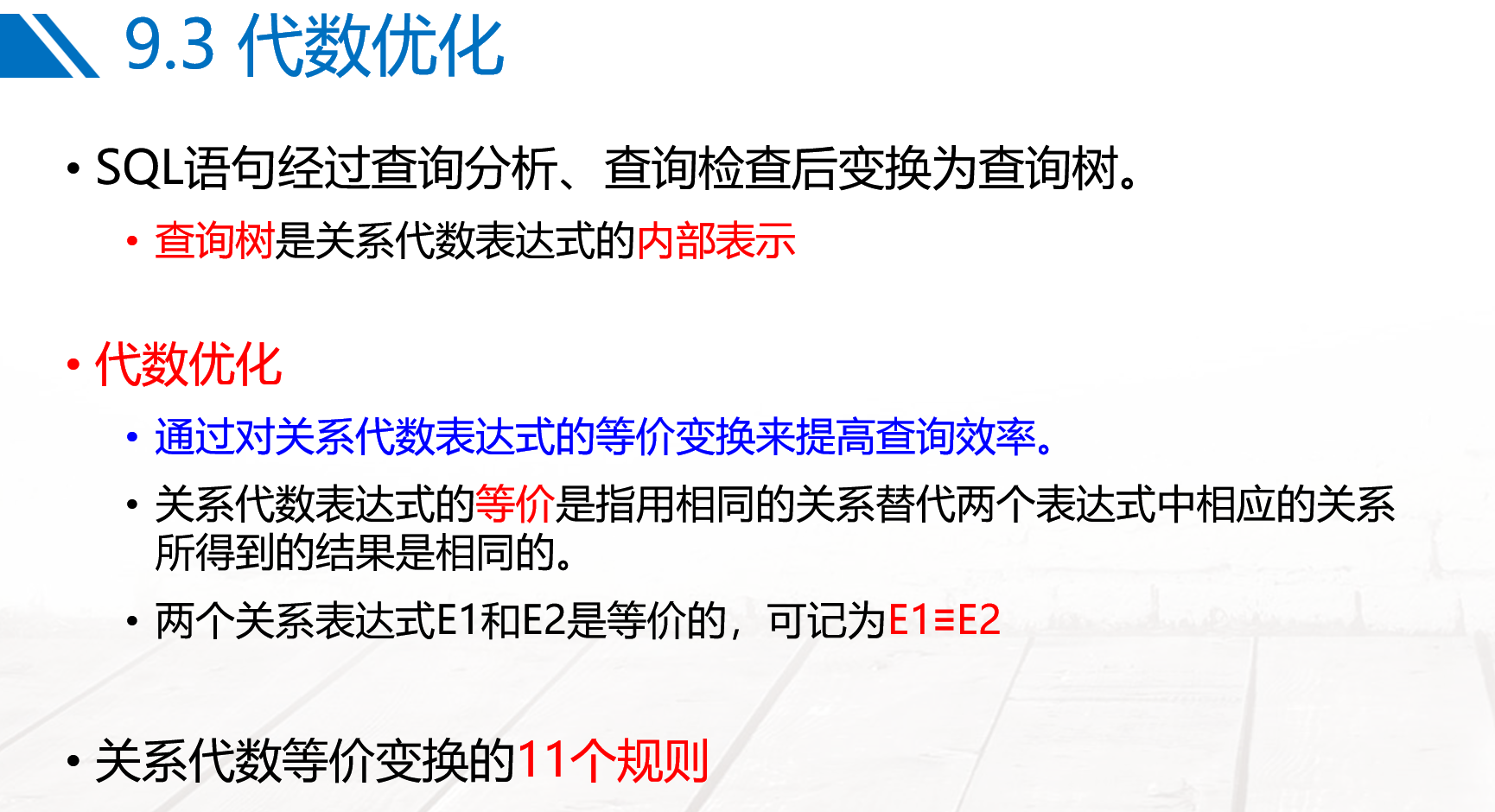

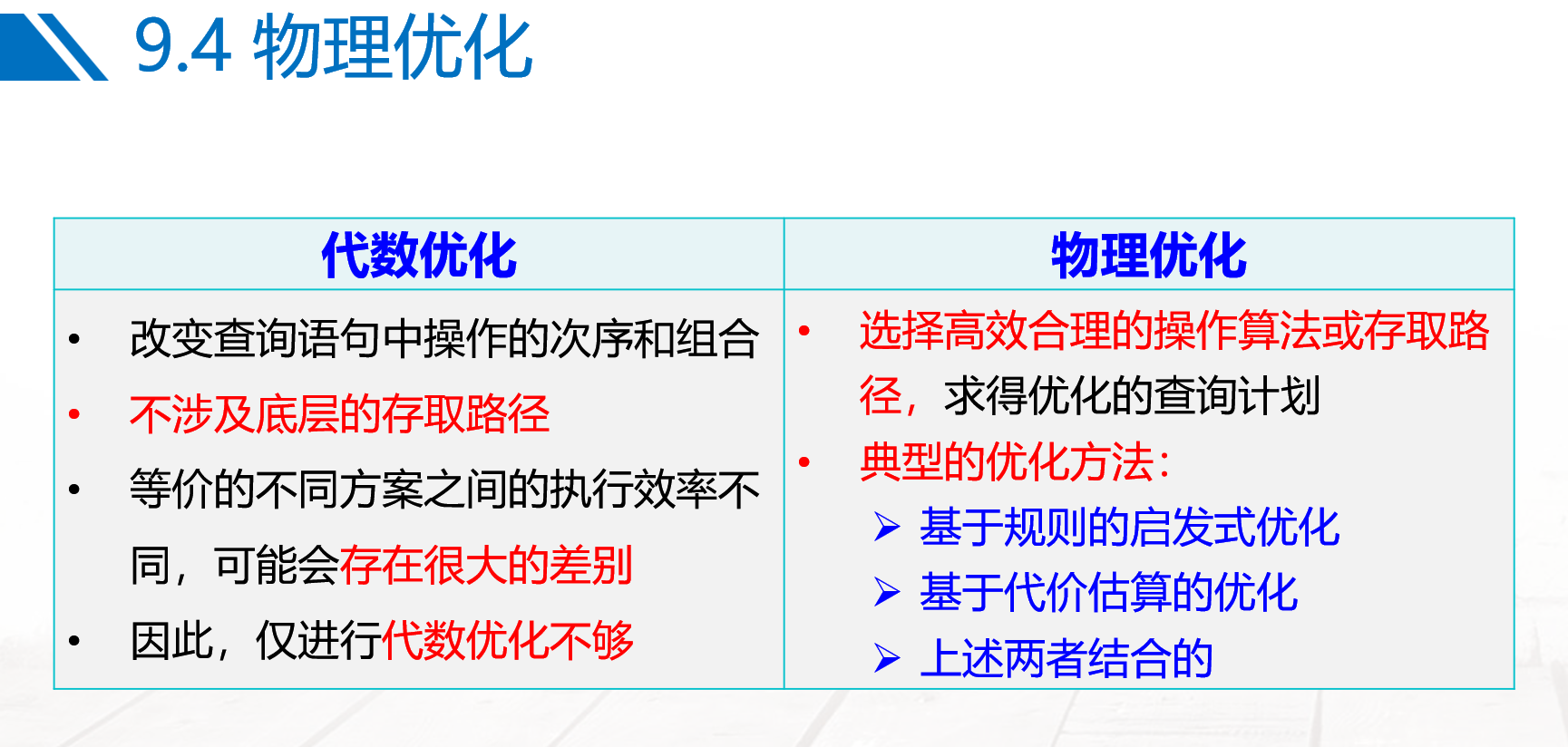

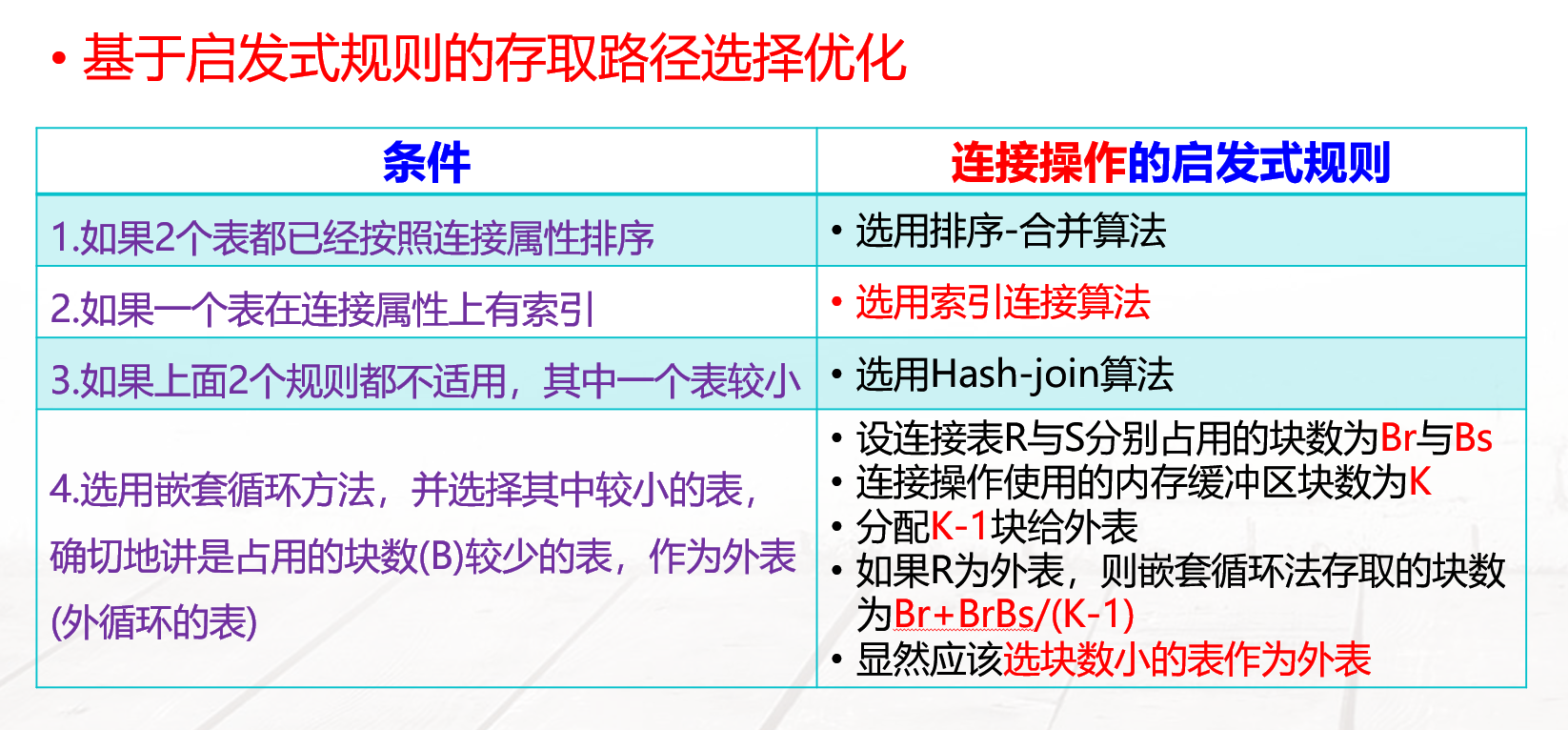

第九章 关系查询处理和查询优化

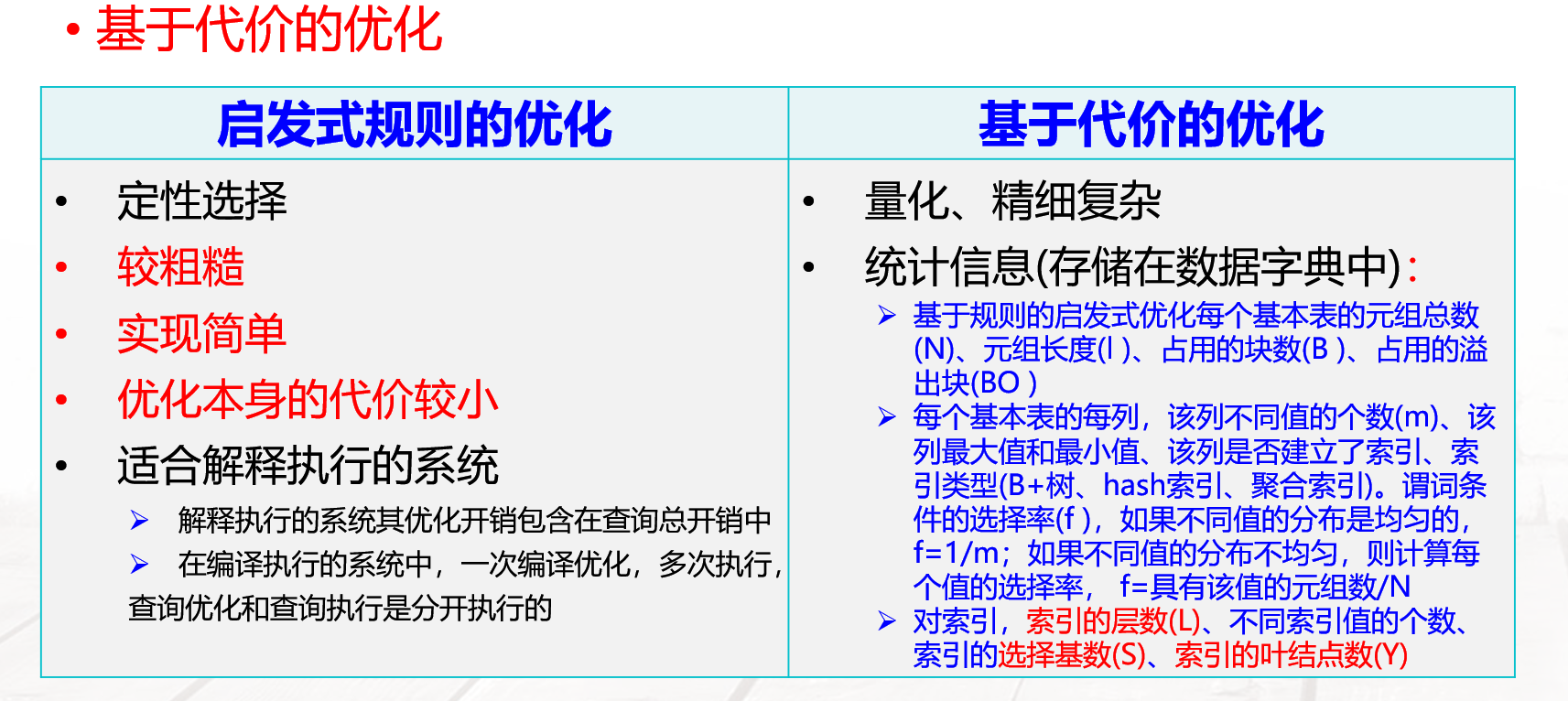

代数优化和物理优化的概念

-

代数优化

-

物理优化

第十章 数据库恢复技术

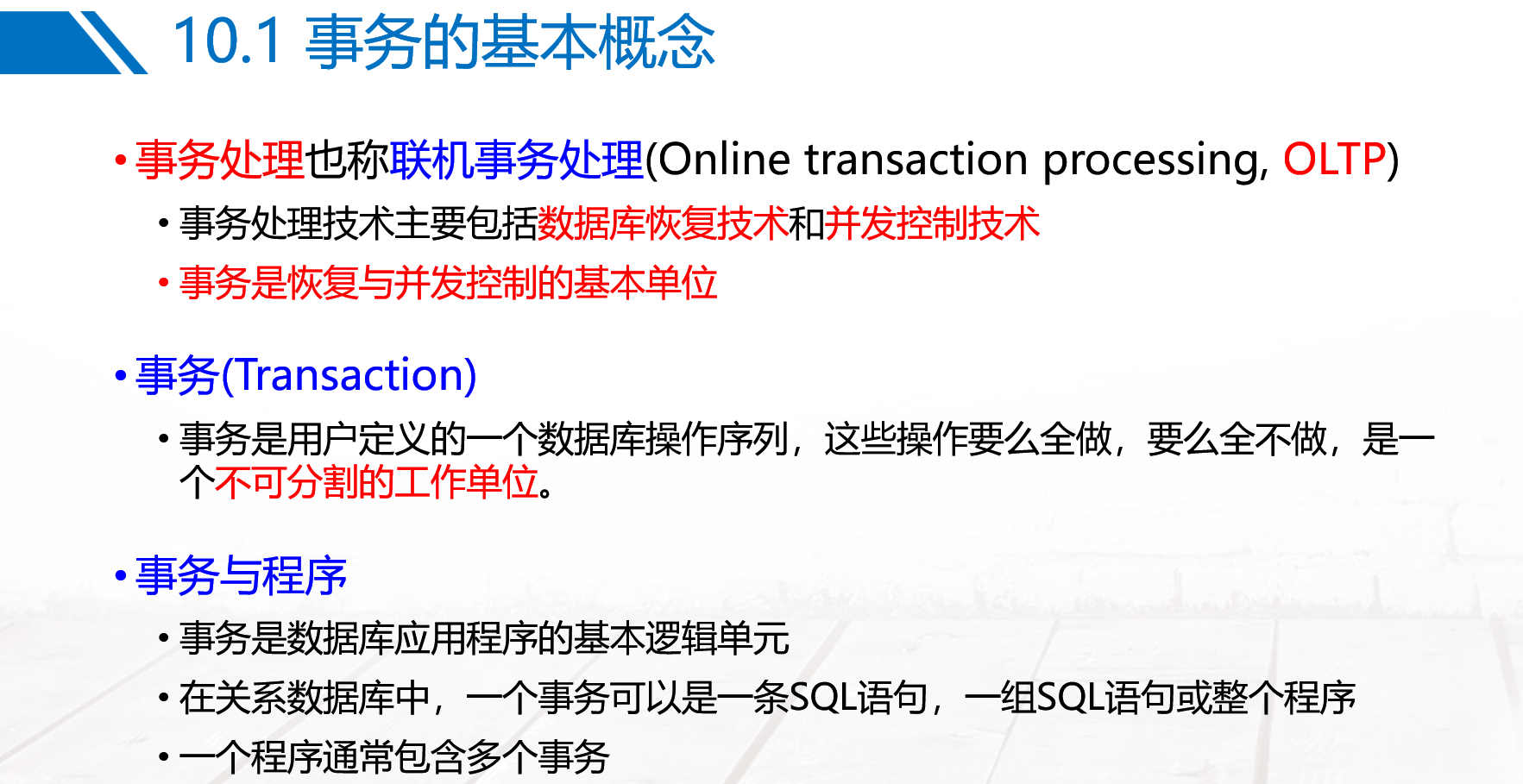

事务的概念和性质

- 概念

-

性质

原子性

一致性

隔离性

持续性

第十一章 并发控制

并发操作所带来哪些数据库不一致

1.丢失修改:两个事务T1和T2读入同一数据并修改,T2提交的结果破坏了T1提交的结果,导致T1的修 改被丢失

2.不可重复读:指事务T1读取数据后,事务T2执行更新操作,使T1无法再现前一次读取结果。

3.读脏数据:指事务T1修改某一数据并将其写回磁盘,事务T2读取同一数据后,T1由于某种原因被撤 销,这时被T1修改过的数据恢复原值(ROLLBACK 恢复到原来的数据值),T2读到的数据 就与数据库中的数据不一致,则T2读到的数据就为“脏”数据,即不正确的数据

数据库简答题

1.数据库系统的特点

数据结构化:包括内部结构化和整体结构化,数据之间有联系。

数据共享性高、冗余度低、易扩充:数据面向整个系统,可以被多个用户、多个应用共享使用。

数据独立性高:物理独立性和逻辑独立性

数据由DBMS统一管理和控制:数据的安全性(Security)保护,数据的完整性(Integrity)检查,并发(Concurrency)控制,数据库恢复(Recovery)。

2.数据库管理系统的功能

数据定义:供用户定义数据库的三级模式结构、两级映像以及完整性约束和保密限制等约束。

数据操作:供用户实现对数据的追加、删除、更新、查询等操作。

数据组织、存储与管理

数据库的事务和运行功能

数据库的建立和维护

其他功能

3.如何保证数据库的安全性

(1)用户身份鉴别

(2)自主存取控制DAC

(3)强制存取控制MAC

(4)审计

(5)数据加密

(6)视图

存取控制机制主要包括定义用户权限和合法权限检查两部分。

4.数据库设计过程各个阶段及主要任务

数据库设计应分为6个阶段。

(1)需求分析

对现实世界要处理的对象(公司、部门及企业)进行详细调查,理解用户需求,收集数据需求,确定功能需求。可以使用数据流图、数据字典和判定书等方法实现。

(2)概念结构设计

概念设计是对需求分析中收集的信息和数据进行分析和抽象,确定实体、属性及它们之间的联系,将需求转换为高级概念模型。

(3)逻辑结构设计

逻辑结构设计阶段将概念结构转换为某个 DBMS 所支持的数据模型,并将其性能进行优化。

(4)物理结构设计

为所没计的数括库选择合造的存储结构和存取方法。

(5)数据库实施

编程,测试以及运行。

(6)数据库运行与维护

这是整个数据库生存周期中的最长的阶段。数据库应用系统经过试运行后即可投入正式运行,在运行过程中需要不断对其进行调整、修改与完善。